Krytyczna podatność w Fortigate SSL VPN CVE-2024-21762

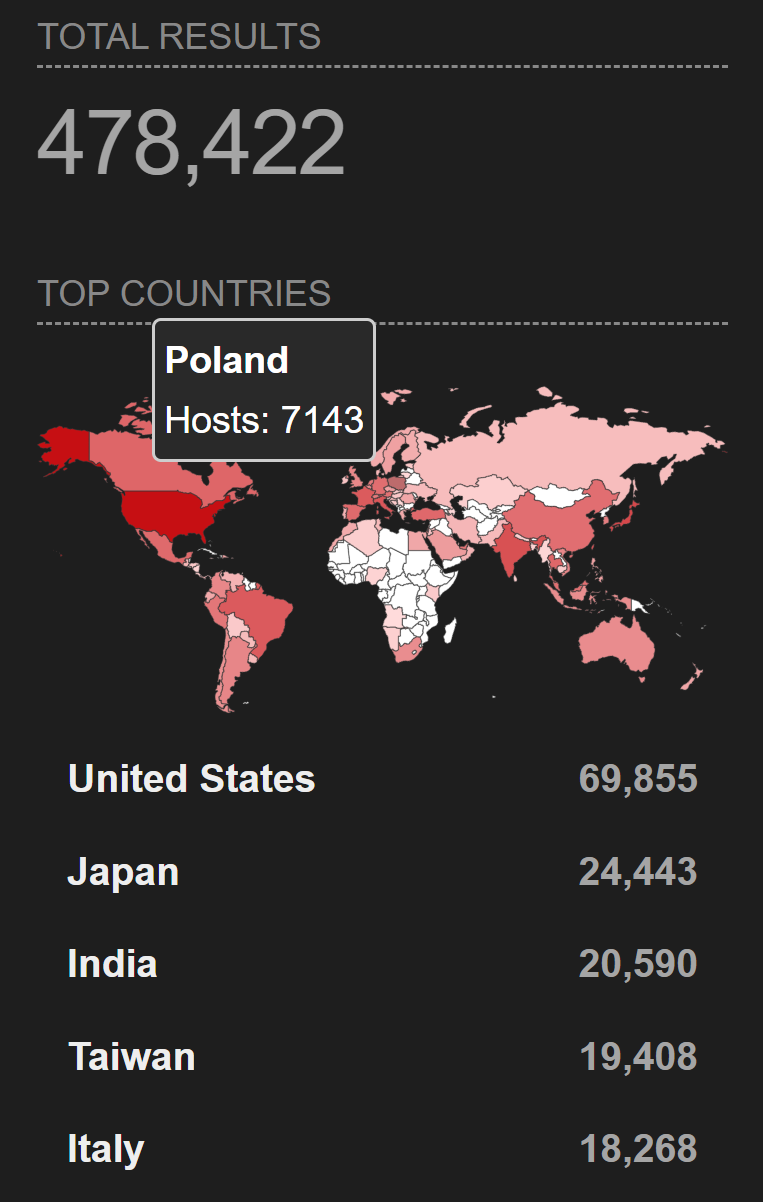

Fortinet przygotował aktualizacje FortiOS w związku z krytyczną podatnością CVE-2024-21762 w SSL VPN, która została już wykorzystana przez hakerów. Głównym celem jest infrastruktura krytyczna, a podatność umożliwia zdalne i nieuwierzytelnione wykonanie kodu na podatnym urządzeniu, poprzez użycie specjalnie spreparowanych żądań HTTP. Należy niezwłocznie zaktualizować firmware. Luka dotyczy następujących wersji. Warto zauważyć, że nie ma to wpływu na FortiOS 7.6.

FortiOS 7.4 (wersje 7.4.0 do 7.4.2) — aktualizacja do wersji 7.4.3 lub nowszej

FortiOS 7.2 (wersje 7.2.0 do 7.2.6) — aktualizacja do wersji 7.2.7 lub nowszej

FortiOS 7.0 (wersje 7.0.0 do 7.0.13) — aktualizacja do wersji 7.0.14 lub nowszej

FortiOS 6.4 (wersje 6.4.0 do 6.4.14) — aktualizacja do wersji 6.4.15 lub nowszej

FortiOS 6.2 (wersje 6.2.0 do 6.2.15) — aktualizacja do wersji 6.2.16 lub nowszej

FortiOS 6.0 (wersje 6.0 wszystkie wersje) — niezbędna migracja do wersji min. 6.2.16

Można skorzystać z narzędzia Fortinet do zalecanej ścieżki aktualizacji https://docs.fortinet.com/upgrade-tool