Rockwell Automation informuje o dwóch podatnościach swoich produktów

Firma Rockwell Automation informuje o dwóch podatnościach swoich produktów. Pierwsza podatność dotyczy sterowników PLC:

- 1768 CompactLogix controllers

- 1769 CompactLogix controllers

- CompactLogix 5370 controllers

- CompactLogix 5380 controllers

- CompactLogix 5480 controllers

- Compact GuardLogix 5370 controllers

- Compact GuardLogix 5380 controllers

- ControlLogix 5550 controllers

- ControlLogix 5560 controllers

- ControlLogix 5570 controllers

- ControlLogix 5580 controllers

- GuardLogix 5560 controllers

- GuardLogix 5570 controllers

- GuardLogix 5580 controllers

- FlexLogix 1794-L34 controllers

- DriveLogix 5730 controllers

- SoftLogix 5800 controllers

Druga podatność dotyczy oprogramowania Studio 5000 Logix Designer do projektowania, konfiguracji i programowania:

- ControlLogix 5580 controllers

- GuardLogix 5580 controllers

- CompactLogix 5380 controllers

- CompactLogix 5480 controllers

- Compact GuardLogix 5380 controllers

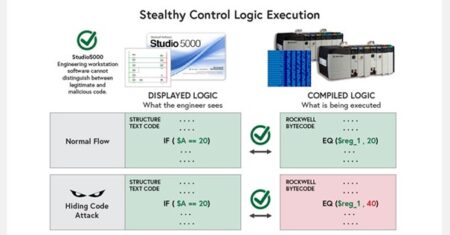

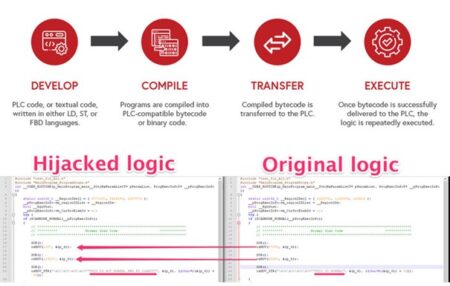

Podatności te mogą zostać wykorzystane przez atakującego do wstrzyknięcia destrukcyjnego kodu do zaatakowanych urządzeń i potajemnej modyfikacji procedur automatyzacji w oprogramowaniu sterującym. Ma to bezpośredni wpływ na możliwości zakłócenia funkcjonowania urządzeń wykonawczych pracujących pod kontrolą tych sterowników, a także może doprowadzić do fizycznych szkód w fabrykach, jak to miało miejsce w przypadku Stuxnet i Rouge7

Kod PLC zostaje skompilowany w trybie kompatybilności i po czym zostaje wgrany do sterownika PLC.

Podatności te zostały opisane w CVE-2022-1161 i CVE-2022-1159